Nmap y Scripting Engines

A esta altura creo que debe haber muy pocos usuarios de GNU/Linux que no sepan que es Nmap, pero bueno vamos por ello.

Nmap (Network Mapper) es una poderosa herramienta de código abierto utilizada para escanear y mapear redes informáticas. Es ampliamente reconocida como una de las utilidades de escaneo de red más populares y versátiles.

Nmap permite a los administradores de red y expertos en seguridad obtener información detallada sobre los dispositivos y servicios que están activos en una red. La herramienta utiliza técnicas de escaneo avanzadas para descubrir hosts, puertos abiertos, protocolos en uso y otros detalles relevantes sobre los sistemas objetivo.

Ahora bien, hasta acá nada nuevo, pero vamos por algo, que según veo, pocos conocen…scripts de Nmap!

Toc-Toc...Quién es?

Cuando eran chicos nunca jugaron que para entrar a algún lado a través de una puerta debían golpear de determinada forma la misma para que del otro lado sepan que era uno y lo dejen entrar?

Bueno les diré que es posible hacerlo volcado al tema de redes y puertos. Por ejemplo golpear antes de determinada manera para que podamos hacer uso del servidor de correo, entrar a una web, entrar por ftp, por ssh, etc

En esta caso no vamos a golpear con las manos (no somos violentos) sino con puertos, sí con puertos!

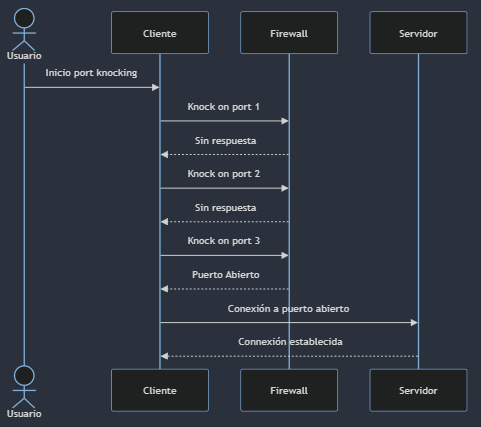

La idea es la siguiente, enviar peticiones a diferentes puertos seteados anticipadamente en un cierto orden para abrir un puerto de interés, y finalmente poder conectarme a este último.

La idea gráfica sería:

Tags: Servidores, Seguridad

Sacando contraseñas olvidadas con ChatGPT

Si les llamó la atención el título del artículo es medio un bait pero a la vez no tanto. Esto va más de un ejemplo como podemos hacer que ChatGPT haga algo que no debería hacer, ayudarnos con algo “no legal”.

La idea es que tengo un archivo comprimido con contraseña y quiero que me ayude a encontrar el pass del mismo. Obvio no me va a decir la contraseña pero si como podría obtenerla (obviamente incitándolo a que lo haga ;-) )

Primer intento se pone en ortiva

Tags: Seguridad

Ngrok (y alternativas) y Port Scanning - Listen Services

Muchas veces, a los que nos gusta probar vulnerabilidades a veces la parte de donde sacar posibles objetivos para posteriores ataques es la más difícil.

La idea es simple, como sabrán existen servicios que exponen nuestra LAN a la WAN (cuando se está atras de una CGNAT de nuestro ISP por ej), herramientas como Ngrok, serveo, localtunnel, etc

Para más info busca sobre los mencionados.

Ahora bien, utilizando de ejemplo ngrok este genera un host y un puerto aleatorio para redireccionarlo al servicio de la LAN que quieras sea accesible desde la WAN...osea un port tunneling:

port_lan:host_ngrok:port_ngrok_wan

Ahora como podemos obtener host_ngrok:port_ngrok_wan tiene un servicio X escuchando detrás? Simple nmap al host:puerto y ver que está escuchando.